// Popular Articles

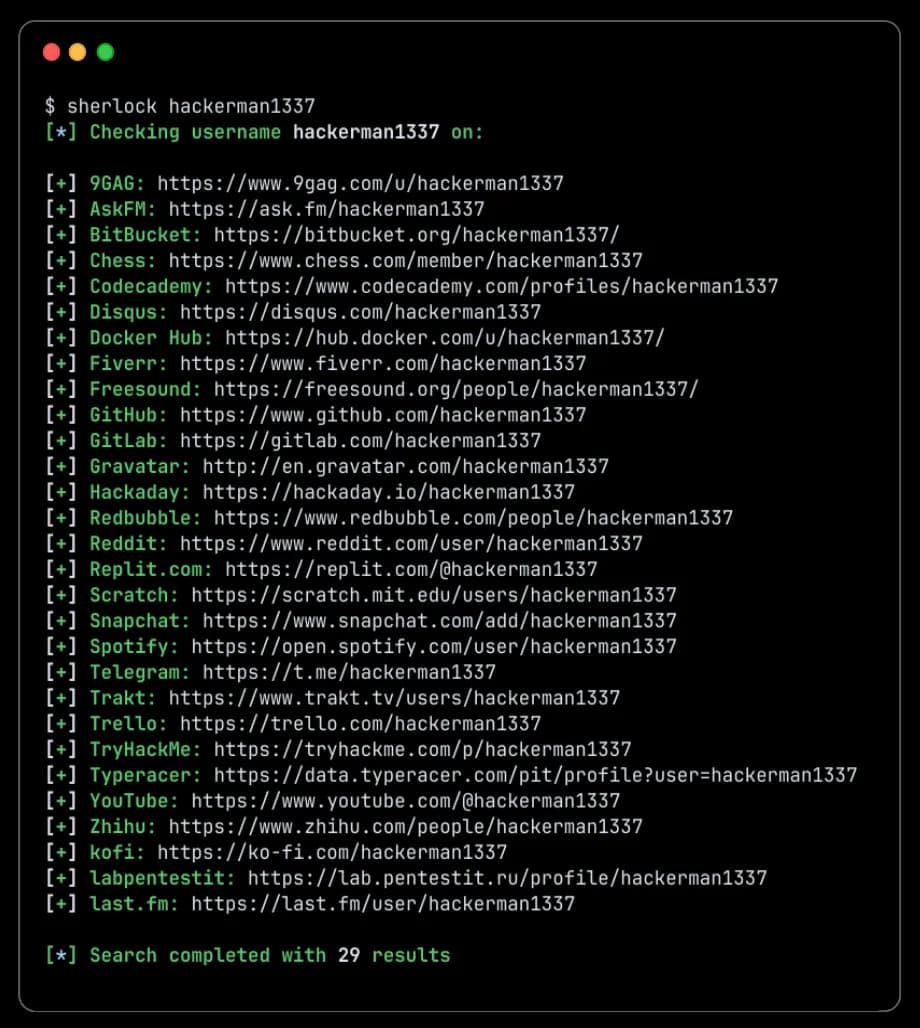

Sherlock: công cụ OSINT mã nguồn mở quét username trên 400+ mạng xã hội trong vài giây

Sherlock là CLI OSINT 82k sao trên GitHub, MIT license, kiểm tra một username trên hơn 400 platforms — Twitter, GitHub, Steam, Reddit, GitLab, Roblox… — không cần API key, xuất CSV/JSON/XLSX, hỗ trợ Tor và proxy. Đây là tool mà bất kỳ ai làm OSINT, red team, hay brand audit đều nên có sẵn trong terminal.

Faraday: nền tảng quản lý lỗ hổng mã nguồn mở dành cho red team

Faraday là 'IDE cho pentester' — open-source, GPL-3.0, gom output từ 80+ scanner (Nmap, Burp, Nessus, ZAP, Metasploit...) vào một workspace duy nhất, dedupe và cho cả team cùng làm việc real-time. 6.4k sao GitHub, v5.20.0 vừa ra ngày 10/04/2026.

Surf v1.0.199 — Go HTTP client biến script của bạn thành Chrome/Firefox thật, kèm JA3/JA4 và HTTP/3 QUIC

Một thư viện Go (MIT) gói trọn browser impersonation Chrome v145 / Firefox v148, JA3/JA4 TLS spoofing, HTTP/3 over QUIC với QUIC fingerprint, SOCKS5-UDP proxy và DNS-over-TLS — dùng cho stealth scraping, red team và web evasion. Đây là cách nó vượt mặt CycleTLS và azuretls.

claude-red: 38 Skill Tấn Công Biến Claude Thành Red Team Operator

SnailSploit phát hành claude-red — thư viện 38 SKILL.md drop-in cho Claude, từ SQLi đến shellcode, EDR evasion đến exploit dev. Đây là cách nó hoạt động và khác gì với red-run, transilience.

HackTricks: cuốn sổ tay pentesting 11.2k sao đang âm thầm dạy cả ngành security

Carlos Polop bắt đầu ghi chú lúc ôn OSCP năm 2019. Giờ HackTricks là wiki pentesting lớn nhất cộng đồng — 13 phase methodology, 17 ngôn ngữ, 399 contributor, cover từ Web, AD, Cloud tới CI/CD.

XXExploiter: toolkit CLI tự động hoá khai thác lỗ hổng XXE từ payload đến OOB exfil

Một lệnh npm install, bạn có ngay payload XML, DTD server, OOB exfiltration và fuzzing — XXExploiter gói cả pipeline khai thác XXE vào đúng một CLI gọn gàng cho bug bounty, pentest và CTF.

Mandiant phát hành gopacket — bản Go của Impacket, và THOR bắt ngay 9/62 tool

FLARE team của Mandiant vừa công bố gopacket: 63 công cụ viết lại Impacket bằng Go. Nextron compile thử và THOR bắt ngay 9/62 tool chỉ bằng generic rules — không cần signature riêng. Đây là trận đánh giữa tradecraft compiled và detection engineering.

NOX: async CTI framework tự pivot danh tính qua 124 nguồn OSINT

NOX 1.0.3 là engine Cyber Threat Intelligence async, plugin-driven, chạy autoscan breach → crack → dork → scrape trên 124 nguồn với lớp OPSEC proxy + kill-switch tích hợp. Mã nguồn mở Apache 2.0, viết bằng Python.

AI OSINT: Bộ công cụ recon phơi bày 175.000 server AI đang hở cửa

7WaySecurity vừa công khai ai_osint — kho dorks, Shodan/Censys query và Sigma rules để tìm LLM endpoint, vector DB và MCP server bị phơi bày trên Internet. Những con số đi kèm đủ khiến bất kỳ đội bảo mật nào phải xem lại attack surface của mình.

LLM Anonymization: dùng Claude Code cho pentest mà không leak data khách hàng

Reverse proxy mã nguồn mở đặt giữa Claude Code và Anthropic, ẩn danh IP, hash, credential, hostname trước khi gửi đi, rồi phục hồi data thật local. Dual-layer Ollama LLM + regex, per-engagement vault, 0% leak trên 645+ test items.

DLLHijackHunter: Từ misconfig Windows đến privesc được chứng minh bằng canary DLL

DLLHijackHunter (GhostVector Academy, MIT) tự động hoá toàn bộ pipeline DLL hijacking trên Windows — Discovery, Filtration, Canary Confirmation, Scoring — và khác biệt ở chỗ thật sự build canary DLL, drop vào hijack path, trigger binary để chứng minh execution thay vì chỉ đoán.